Defensa

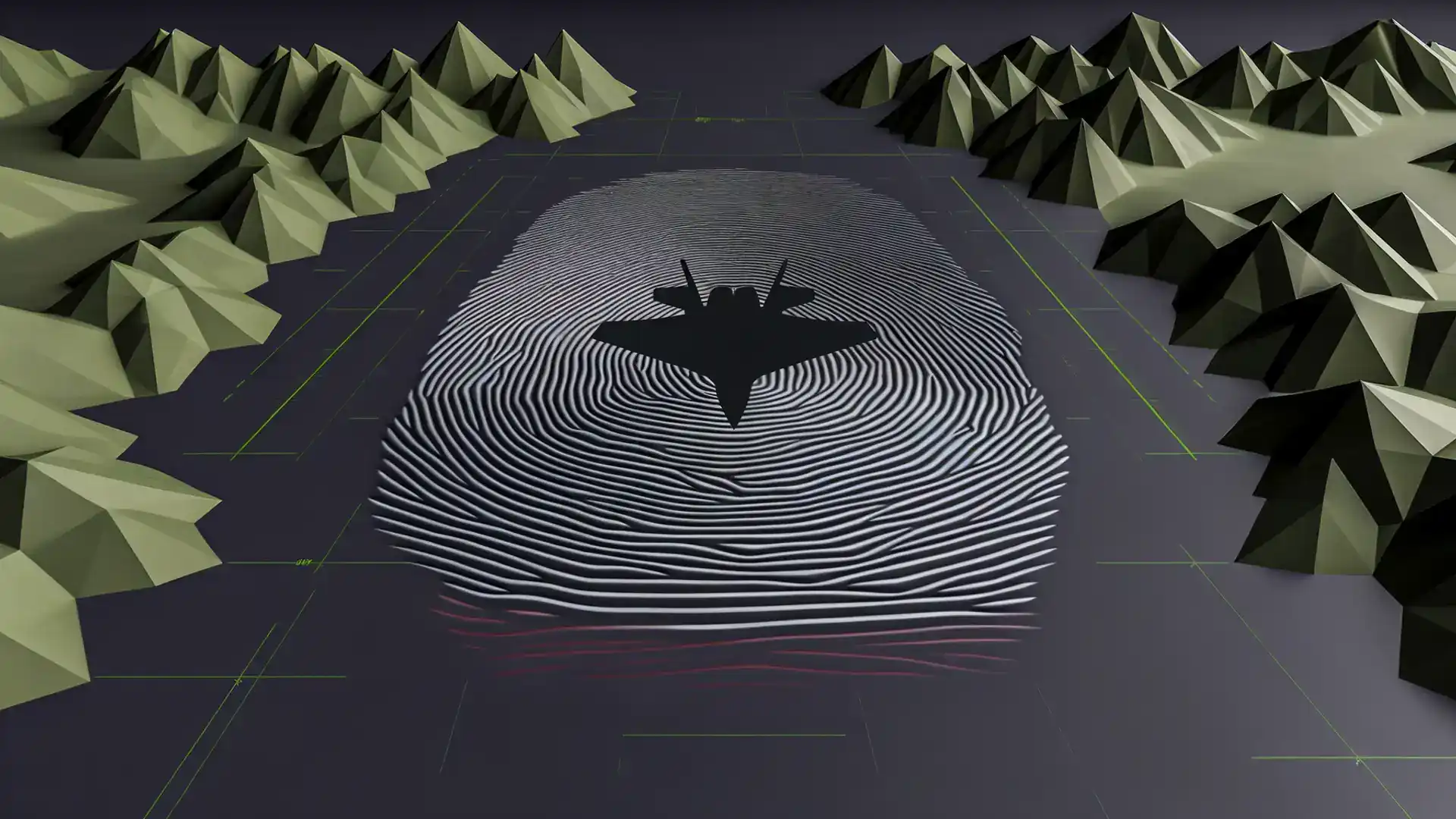

Infraestructura de confianza verificable diseñada para entornos de defensa

Las organizaciones de defensa y seguridad requieren infraestructura de confianza que opere sin dependencia de una autoridad central, preserve la soberanía de datos a través de fronteras nacionales y funcione en entornos adyacentes al clasificado. Este enfoque arquitectónico está diseñado para esos requisitos.

Discutir infraestructura de confianza para defensaLas organizaciones de defensa enfrentan tres requisitos convergentes: soberanía de datos en operaciones multinacionales, comunicación segura en entornos adyacentes al clasificado e interoperabilidad entre fuerzas aliadas sin crear dependencias centralizadas. La infraestructura de confianza descentralizada -- donde la verificación criptográfica opera en cada frontera organizacional -- es arquitectónicamente adecuada para estos requisitos. El mismo enfoque probado a escala en la sanidad suiza se aplica a la comunicación de defensa, el intercambio de datos de coalición y la interoperabilidad que preserva la soberanía.

Motores regulatorios

Soberanía de datos NATO/UE

Las operaciones de defensa multinacionales requieren infraestructura de confianza que preserve la soberanía nacional de datos mientras permite la comunicación verificada entre fuerzas aliadas e instituciones.

27 UE + 31 miembros de la OTAN con requisitos de interoperabilidad

Cibercapacidades PESCO

Proyectos de Cooperación Estructurada Permanente en la defensa europea centrados en ciberresiliencia, soberanía digital y la Base Industrial y Tecnológica de Defensa Europea.

75 proyectos colaborativos PESCO en la defensa europea

Ciberresiliencia y cadenas de suministro de defensa

Protección de infraestructuras críticas que se extiende a las cadenas de suministro de defensa, requiriendo comunicación verificable en entornos adyacentes al clasificado sin dependencias de confianza centralizadas.

8.000 millones de euros Fondo Europeo de Defensa 2021-2027

Visión general de la solución

La infraestructura de confianza verificable diseñada para entornos de defensa significa que la comunicación entre organizaciones lleva prueba criptográfica de origen, integridad y autorización -- sin depender de una autoridad de confianza central que pudiera ser comprometida u operar fuera de la jurisdicción nacional. Esta capacidad arquitectónica preserva la soberanía por diseño: cada organización participante gestiona su propia identidad criptográfica mientras la infraestructura permite comunicación verificada a través de fronteras.

Vea cómo funciona →Probado a escala

La sanidad probó la arquitectura a escala. HIN -- operador de la red de información sanitaria de Suiza -- procesa más de 800.000 mensajes verificados al mes a través de más de 850 pasarelas que atienden a más de 30.000 instituciones sanitarias. Las propiedades arquitectónicas que hacen esto posible -- gestión descentralizada de claves, sin punto único de fallo, confianza que preserva la soberanía -- son las mismas propiedades que los entornos de defensa requieren para la interoperabilidad multinacional.

800.000+

mensajes verificados al mes

850+

pasarelas en la sanidad suiza

30.000+

consultas médicas e instituciones sanitarias

La sanidad y la defensa comparten un requisito arquitectónico fundamental: la confianza debe operar más allá de las fronteras organizacionales sin crear dependencias centralizadas. La infraestructura no cambia -- el contexto de seguridad cambia.

Arquitectura de referencia

Haga clic para ampliar

Cómo colaborar

Trabajar directamente con Vereign

Para organizaciones que desean diseñar e implementar infraestructura de confianza con el equipo de ingeniería y asesoría de Vereign. Ideal para pioneros y organizaciones con capacidad técnica interna.

Explorar servicios →Trabajar a través de un socio

Para organizaciones que prefieren trabajar con una consultoría ya formada en la infraestructura de confianza de Vereign. Los socios aportan experiencia sectorial junto con capacidad de despliegue.

Ver el programa de socios →Voces del equipo

Diseñamos esta arquitectura para entornos donde la confianza no puede depender de una sola autoridad y la soberanía de datos no es negociable. La defensa es la prueba definitiva de ese principio -- cada nación participante debe conservar el control de su propia identidad criptográfica.

Explore la infraestructura de confianza para entornos de defensa

Podemos ayudarle a evaluar cómo la infraestructura de confianza descentralizada se aplica a sus requisitos de comunicación e interoperabilidad de defensa.