Ландшафтът на trust инфраструктурата

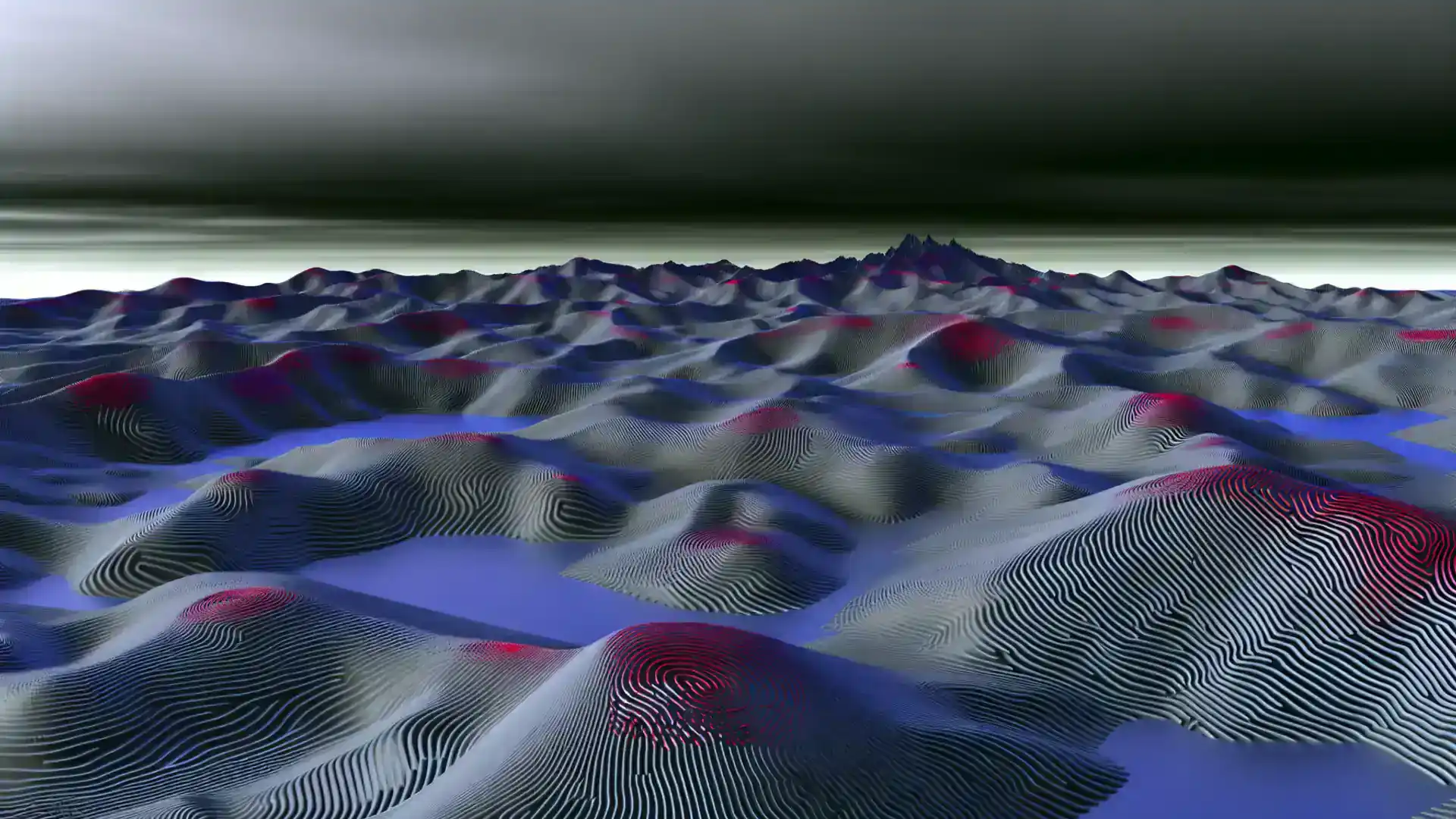

Пазарът на trust инфраструктура има четири различни квадранта. Разбирането къде се намират различните подходи -- и какво означава всеки за вашата организация -- е първата стъпка в оценката на вашите опции.

Оценете нивото на зрелостПовечето организации използват управление на идентичността (кой до какво има достъп), но малко са инвестирали в trust на комуникациите (верификация, че всяко съобщение е автентично, непроменено и проследимо). С нарастването на регулаторните изисквания в Европа, разликата между решенията само за идентичност и пълния trust на комуникациите се превръща в стратегически риск. Тази карта показва къде се намират основните подходи.

Четирите квадранта на trust инфраструктурата

Тази рамка картографира ландшафта на trust инфраструктурата по две оси: степента на централизация (дали trust зависи от един-единствен орган) и обхватът на trust (дали решението покрива само идентичност или се разширява до пълна верификация на комуникациите).

Кликнете за уголемяване

Quadrant descriptions

Централизирана идентичност

Облачните платформи за управление на идентичността и достъпа се отличават с автентикация на потребители и управление на разрешения в бизнес приложенията. Те отговарят на въпроса "кой до какво има достъп?" с висока надеждност и мащабируемост.

Okta се отличава в идентичността на работната сила. CyberArk води в управлението на привилегирования достъп.

Разпределена идентичност

Новите децентрализирани рамки за идентичност разпределят верификацията на credentials между множество страни, премахвайки единичните точки на отказ от слоя на идентичността. Тези подходи набират скорост с eIDAS 2.0 и verifiable credentials.

Инициативи за самосуверенна идентичност, EU Digital Identity Wallets.

Централизиран пълен trust

Традиционните PKI и HSM доставчици предлагат криптиране, управление на ключове и trust базиран на сертификати чрез централизирана инфраструктура. Те защитават данните при пренос и в покой, но зависят от централни сертификационни органи.

Thales предоставя PKI/HSM инфраструктура с дълбоко наследство в криптирането.

Разпределен пълен trust на комуникациите

Разпределената trust инфраструктура надхвърля идентичността, за да верифицира всяко съобщение, проследява произхода и осигурява compliance атестация -- без зависимост от централен орган. Това е новият квадрант за организации, които се нуждаят от верифицируеми комуникации през организационни и национални граници.

Vereign оперира в този квадрант с децентрализирано управление на ключове (DKMS), верификация на ниво съобщение и трансгранична compliance атестация.

Разпределеният пълен trust на комуникациите е единственият квадрант, способен да спази изцяло правото на отказ от вторична употреба по член 71 от EHDS: оттеглянето на съгласието трябва да достигне до всяка институция, притежаваща производни данни — нещо, което никой централен орган не може да каскадира.

Прочетете тезата за архитектурата на съгласието33 млрд. $

Размер на IAM пазара (2025)

Пазарен контекст

Само пазарът за управление на идентичността и достъпа е оценен на 33 милиарда долара през 2025 г. и расте с 10,4% годишно. Но идентичността е само едно измерение на trust. Тъй като европейските регулации -- DORA, NIS2, EHDS, eIDAS 2.0 -- изискват верифицируем интегритет на комуникациите, организациите се нуждаят от решения, които надхвърлят "кой се е вписал" до "автентично ли е това съобщение и доказуемо ли е непроменено?" Тази пропаст става още по-критична с навлизането на AI системите в процеса на вземане на решения. Без верифицируем произход на данните организациите не могат да се доверят нито на входните данни, които техните AI системи обработват -- нито на резултатите, които произвеждат. Автентичните данни са предпоставка за надеждна AI.

Къде се намира вашата организация?

Повечето организации оперират в долния ляв квадрант -- силна идентичност, но без trust на ниво съобщение. Trust Infrastructure Maturity Model ви помага да разберете текущата си позиция и как изглежда следващото ниво.

Направете самооценкаРазгледайте ландшафта на trust инфраструктурата

Независимо дали оценявате trust инфраструктура за конкретен сектор или проучвате възможности за партньорство, можем да ви помогнем да навигирате ландшафта.