El panorama de la infraestructura de confianza

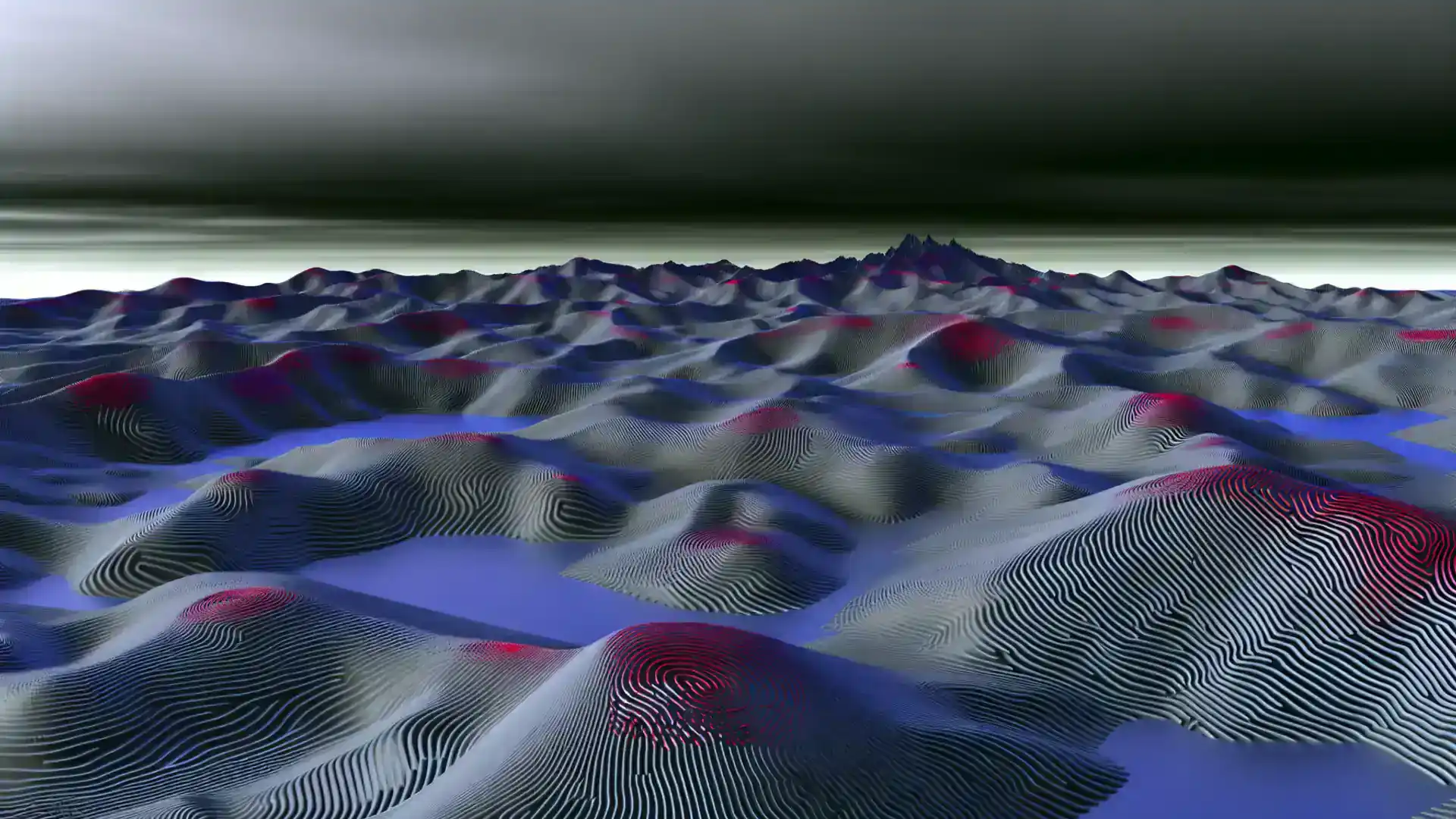

El mercado de la infraestructura de confianza tiene cuatro cuadrantes diferenciados. Entender donde se situan los distintos enfoques -- y que significa cada uno para su organizacion -- es el primer paso para evaluar sus opciones.

Evaluar su nivel de madurezLa mayoria de las organizaciones utilizan gestion de identidades (quien puede acceder a que), pero pocas han invertido en confianza de las comunicaciones (verificar que cada mensaje es autentico, inalterado y atribuible). A medida que los requisitos regulatorios se endurecen en Europa, la brecha entre soluciones de solo identidad y confianza total en las comunicaciones se convierte en un riesgo estrategico. Este mapa muestra donde se situan los principales enfoques.

Los cuatro cuadrantes de la infraestructura de confianza

Este marco mapea el panorama de la infraestructura de confianza a lo largo de dos ejes: el grado de centralizacion (si la confianza depende de una unica autoridad) y el alcance de la confianza (si una solucion cubre solo identidad o se extiende a la verificacion completa de las comunicaciones).

Haga clic para ampliar

Quadrant descriptions

Identidad centralizada

Las plataformas cloud de gestion de identidades y accesos destacan en la autenticacion de usuarios y la gestion de permisos en aplicaciones empresariales. Responden a la pregunta "quien puede acceder a que?" con alta fiabilidad y escala.

Okta destaca en identidad de la fuerza laboral. CyberArk lidera en gestion de accesos privilegiados.

Identidad distribuida

Los marcos emergentes de identidad descentralizada distribuyen la verificacion de credenciales entre multiples partes, eliminando puntos unicos de fallo de la capa de identidad. Estos enfoques ganan traccion con eIDAS 2.0 y credenciales verificables.

Iniciativas de identidad auto-soberana, EU Digital Identity Wallets.

Confianza total centralizada

Los proveedores tradicionales de PKI y HSM ofrecen cifrado, gestion de claves y confianza basada en certificados a traves de infraestructura centralizada. Protegen los datos en transito y en reposo, pero dependen de autoridades de certificacion centrales.

Thales proporciona infraestructura PKI/HSM con un profundo legado en cifrado.

Confianza total distribuida en comunicaciones

La infraestructura de confianza distribuida va mas alla de la identidad para verificar cada mensaje, rastrear la procedencia y proporcionar atestacion de cumplimiento -- sin depender de una autoridad central. Este es el cuadrante emergente para organizaciones que necesitan comunicaciones verificables a traves de fronteras organizativas y nacionales.

Vereign opera en este cuadrante con gestion descentralizada de claves (DKMS), verificacion a nivel de mensaje y atestacion de cumplimiento transfronteriza.

La confianza total distribuida en comunicaciones es el único cuadrante capaz de respetar íntegramente el derecho de oposición al uso secundario del artículo 71 del EHDS: la retirada del consentimiento debe propagarse a cada institución que posea datos derivados, algo que ninguna autoridad central puede cascadear.

Leer la tesis sobre arquitectura del consentimiento33.000 M $

Tamano del mercado IAM (2025)

Contexto de mercado

Solo el mercado de gestión de identidades y accesos está valorado en 33.000 millones de dólares en 2025, con un crecimiento anual del 10,4%. Pero la identidad es solo una dimensión de la confianza. A medida que las regulaciones europeas -- DORA, NIS2, EHDS, eIDAS 2.0 -- exigen integridad verificable de las comunicaciones, las organizaciones necesitan soluciones que vayan más allá de "quién inició sesión" hacia "es este mensaje auténtico y demostrablemente inalterado?" Esta brecha se vuelve aún más crítica a medida que los sistemas de AI transforman la toma de decisiones. Sin una procedencia verificable de los datos, las organizaciones no pueden confiar ni en las entradas que sus sistemas de AI consumen -- ni en los resultados que producen. Los datos auténticos son el prerrequisito para una AI fiable.

Donde se situa su organizacion?

La mayoria de las organizaciones operan en el cuadrante inferior izquierdo -- identidad fuerte, pero sin confianza a nivel de mensaje. El Trust Infrastructure Maturity Model le ayuda a comprender su posicion actual y como es el siguiente nivel.

Realizar la autoevaluacionExplore el panorama de la infraestructura de confianza

Ya sea que este evaluando infraestructura de confianza para un sector especifico o explorando oportunidades de asociacion, podemos ayudarle a navegar el panorama.