Cómo Funciona la Confianza Distribuida en Sectores Regulados

En 1961, diplomáticos de docenas de países se reunieron en La Haya para resolver un problema sorprendentemente persistente: ¿cómo un documento emitido por autoridades de un país es aceptado como auténtico por autoridades de otro? La respuesta que produjeron — la Convención de la Apostilla — es elegante en su simplicidad. Un certificado estandarizado, adjunto al documento, confirma que la firma y el sello son genuinos. El país receptor verifica el certificado de forma independiente. Sin llamadas telefónicas a la autoridad emisora. Sin base de datos compartida. Sin una central «Autoridad Mundial de Documentos» en la que todos deban confiar.

Sesenta y cinco años después, el mundo digital no puede hacer lo que un sello de goma logra para el papel.

Cuando un hospital en Zurich necesita verificar que una derivación de una clínica en Berna fue enviada por alguien que realmente posee una licencia médica actual, no existe una Apostilla digital. Los sistemas recurren a la seguridad perimetral — «este mensaje llegó a través de un canal autenticado, así que probablemente sea legítimo» — o a procesos de verificación manual que son lentos, costosos y no escalan.

Esta es la brecha de confianza que enfrenta cada sector regulado: no gestionar el acceso dentro de una organización, sino verificar identidad y autoridad a través de límites organizacionales.

La Misma Brecha, Diferentes Nombres

El vocabulario cambia. La estructura no.

En salud, la pregunta es: «¿Es la persona que envía esta derivación realmente un médico licenciado en la institución que afirma representar?» En finanzas, se convierte en: «¿Es la persona que autoriza esta transacción realmente responsable de actuar en nombre de esta entidad legal?» En farmacéuticos: «¿Fue este envío manejado exclusivamente por distribuidores licenciados con cadena de custodia ininterrumpida?» En servicios gubernamentales: «¿Esta credencial del ciudadano realmente confirma lo que afirma, y sigue siendo válida?»

Cada una de estas es una pregunta sobre confianza en los límites institucionales. Cada una requiere que la parte receptora verifique algo que fue afirmado por una organización diferente, bajo una estructura de gobernanza diferente, utilizando sistemas diferentes. Y en cada caso, la parte receptora necesita realizar esta verificación de forma independiente — sin llamar a la autoridad emisora, sin compartir una base de datos, sin confiar en un único intermediario central.

¿Cómo maneja esto hoy la salud? ¿Cómo lo hace las finanzas? ¿Cómo lo hace la industria farmacéutica?

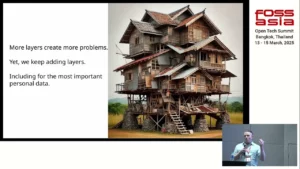

En su mayoría, no lo hacen. Trabajan alrededor de la brecha con acuerdos bilaterales, procesos manuales, o convergiendo en proveedores de plataforma que se convierten en la autoridad central de facto. Los trabajos alternativos son costosos. La dependencia de plataforma es un riesgo estratégico. Y los procesos manuales son exactamente el tipo de cuello de botella que la regulación se suponía que debería eliminar, no crear.

Por Qué las Autoridades de Certificación Fallan en los Límites

La respuesta estándar de TI empresarial es: «Tenemos PKI para esto. Las autoridades de certificación verifican la identidad. Problema resuelto.»

No exactamente.

Las autoridades de certificación funcionan bien para una cosa: confirmar que un servidor es lo que afirma ser. Su navegador confía en que vereign.com es realmente Vereign porque una CA lo respaldó. Pero cada CA es un tercero que mantiene la confianza como rehén — una entidad que puede ser comprometida, coercionada por gobiernos, o simplemente fallar. Let’s Encrypt solo posee aproximadamente el 60% de participación de mercado para certificados TLS. Una única institución estadounidense como el único punto de falla estructural para la mayoría de la seguridad del transporte de Internet.

Para la confianza entre instituciones a través de organizaciones, los problemas se multiplican. Si el Hospital A y la Clínica B quieren verificar las credenciales del otro, necesitan una CA compartida — ¿quién la gobierna? — acuerdos bilaterales de confianza de CA que escalan en O(n²), o convergencia en un proveedor de plataforma. Diez mil instituciones significa hasta cincuenta millones de negociaciones bilaterales. Lo que recrea exactamente el problema de centralización que se suponía que debería evitarse.

El problema estructural con PKI no es gestionar certificados. Es delegar la confianza a terceros cuyos incentivos, jurisdicción y confiabilidad operativa usted no controla.

La Salud Probó que la Solución Funciona

Switzerland’s Health Info Net AG — HIN — ha estado ejecutando infraestructura de mensajería médica segura durante treinta años. Hoy, SEAL procesa más de 800,000 interacciones cifradas por mes a través de esta red, conectando más de 30,000 consultorios de GP con hospitales, especialistas, farmacias y laboratorios.

SEAL es el punto de partida de lo que se está convirtiendo en una infraestructura de confianza completamente nueva. Stargate, la plataforma completa que ahora se está implementando, coloca la función de Autoridad de Certificación en el borde — en cada institución participante en lugar de en un tercero centralizado. Cada organización mantiene su propia identidad criptográfica anclada a un identificador auto-certificable. Cualquier contraparte verifica la confianza leyendo directamente el registro de eventos clave de esa organización. Sin negociación bilateral. Sin CA compartida. Sin acuerdo de confianza intermediario.

La transformación continua de HIN no es un piloto o una prueba de concepto. Es el reemplazo en vivo de tres décadas de infraestructura de puerta de enlace — con una arquitectura diseñada de modo que agregar el participante número diez mil no sea más difícil que agregar el participante número diez.

Esta es la Apostilla digital. Una credencial que viaja con el actor, lleva prueba criptográfica de quién la emitió y si sigue siendo válida, y puede ser verificada por cualquier parte receptora de forma independiente.

La Arquitectura es General

La Global Legal Entity Identifier Foundation (GLEIF) reconoció la misma necesidad estructural cuando seleccionó la misma categoría de infraestructura criptográfica como fundación para el programa de Identificador de Entidad Legal verificable (vLEI), ahora codificado bajo ISO 17442-3:2024. Bancos verificando la identidad de la contraparte. Representantes autorizados probando su autoridad para actuar. El mismo patrón: credenciales verificables, gestión de claves descentralizada, verificación independiente.

Las cadenas de suministro farmacéuticas necesitan proveniencia ininterrumpida del fabricante al paciente. Los procedimientos legales necesitan cadena de custodia para evidencia digital. Las plataformas de comercio de energía necesitan verificación de contraparte a través de jurisdicciones. Las iniciativas de identidad digital del gobierno — incluida la propia Swiyu de Suiza — se construyen sobre credenciales verificables que los ciudadanos poseen y presentan, en lugar de datos de identidad bloqueados en un registro gubernamental central.

Cada uno de estos es el mismo problema con vocabulario regulatorio diferente. Y la arquitectura que lo resuelve es la misma: gestión de claves descentralizada que distribuye la confianza a los bordes en lugar de concentrarla en intermediarios. Lo que cambia entre sectores es el esquema de credenciales, no la infraestructura de confianza.

De Regreso a La Haya

Los diplomáticos que diseñaron la Convención de la Apostilla en 1961 comprendieron algo que la TI empresarial ha sido lenta en interiorizar: la confianza entre límites funciona cuando cada parte puede verificar de forma independiente, sin depender de una autoridad central en la que ambas partes deben confiar.

Lo resolvieron para papel. La salud está probando que funciona para infraestructura digital — a escala, en producción, con más de 800,000 interacciones verificables por mes.

El problema de confianza no es específico del dominio. La solución tampoco lo es. Cada sector regulado que requiere responsabilidad en los límites institucionales — que es, en la práctica, todos — necesita la misma base arquitectónica.

La única pregunta es quién la construye a continuación.