¿Qué son las Credenciales Verificables?

Existe un documento que casi todos llevamos y que resuelve un problema que colectivamente hemos sido incapaces de resolver digitalmente durante más de tres décadas. Tu pasaporte. Entrégalo a un agente de frontera en Zúrich, Tokio o São Paulo. El agente lo inspecciona, verifica la fotografía, comprueba las características de seguridad de la autoridad emisora y te lo devuelve. Sin llamadas telefónicas a tu gobierno. Sin consultas a bases de datos en tiempo real. El documento en sí lleva la prueba.

Ahora intenta hacer lo mismo en línea.

Inicia sesión en un sitio web. Ese sitio web confirma que conoces una contraseña o que controlas una dirección de correo electrónico específica. Pero no puede confirmar que seas médico licenciado. O asesor financiero certificado. O representante autorizado de una institución específica. Para eso, tiene que llamar a un servicio externo, consultar un registro central, o pedirte que subas un documento que un ser humano revisará tres días después.

Las credenciales verificables son el pasaporte digital. Una afirmación estructurada y firmada criptográficamente sobre quién eres o qué estás autorizado a hacer — emitida por una autoridad en la que tanto tú como el verificador confíáis, y verificable sin llamar a nadie.

El concepto no es nuevo. Lo nuevo es que finalmente tenemos la infraestructura criptográfica para hacerlo funcionar a escala institucional sin recrear las dependencias mismas que el concepto pretendía eliminar.

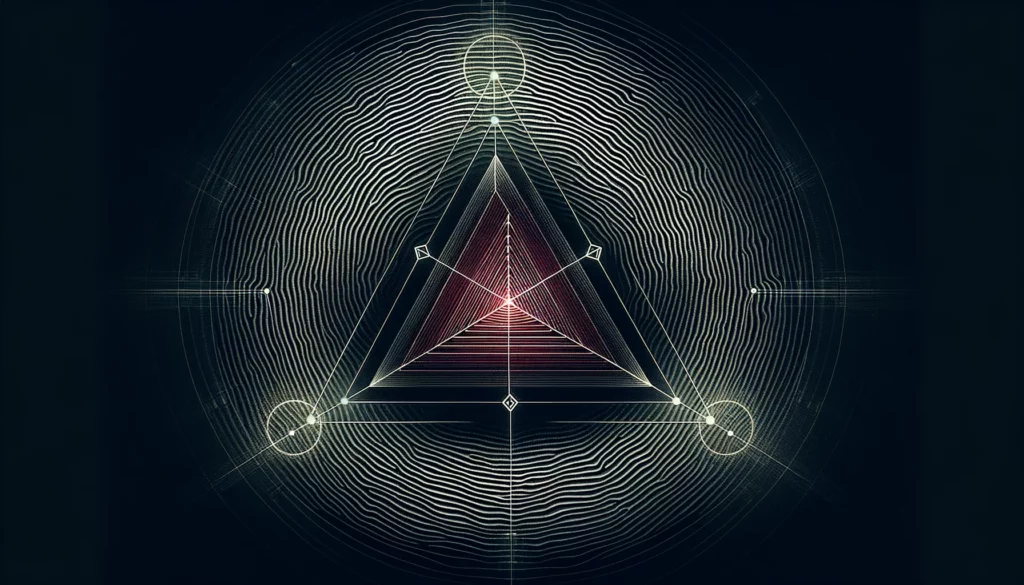

Tres Roles, Un Triángulo

El modelo se basa en tres actores — y la relación entre ellos es lo que hace que todo funcione.

El emisor crea la credencial. Una junta médica certifica a un médico. Una universidad otorga un título. Un empleador confirma un rol institucional. El emisor firma la credencial con una clave criptográfica. Esa firma es el equivalente digital del sello grabado en tu pasaporte — puede ser verificada por cualquiera que conozca la clave pública del emisor, y no puede ser falsificada.

El titular es la persona u organización que la credencial describe. Los titulares almacenan credenciales en una cartera, una aplicación, o infraestructura institucional. La diferencia crítica respecto a los sistemas tradicionales: el titular decide cuándo y con quién compartir. En un modelo de base de datos, el emisor controla el acceso. En un modelo de credencial, el sujeto lo hace. Esta no es una preferencia filosófica. Es una elección arquitectónica con implicaciones directas para la minimización de datos, la regulación de privacidad y la independencia operativa.

El verificador es quien necesita verificar. Un sistema de admisiones hospitalarias. Una farmacia. Una plataforma de cumplimiento financiero. Una aplicación de control fronterizo. El verificador no contacta al emisor. Verifica la firma criptográfica contra la clave pública del emisor — un proceso que toma milisegundos, funciona sin conexión, y no filtra información al emisor sobre cuándo o dónde se presentó la credencial.

Este triángulo no es un inicio de sesión. Es una relación de confianza. Y la distinción es estructural, no semántica.

Por Qué Esto Importa Más Que Mejores Contraseñas

Los sistemas de inicio de sesión estándar — OAuth, SAML, y los protocolos construidos sobre ellos — son mecanismos de sesión. Confirman que tienes derecho a acceder a un sistema particular en un momento particular. No están diseñados para llevar afirmaciones duraderas sobre quién eres a través de límites institucionales.

OAuth funciona bien dentro de un dominio único. Un usuario se autentica con un proveedor de identidad, obtiene un token, accede a servicios. Pero en el momento en que pasas de una institución a otra, OAuth se encuentra con una limitación estructural: asume que la parte que emite el token es la parte que confía en él. Los tokens de la Institución A no significan nada para la Institución B a menos que hayan negociado un acuerdo de federación primero. Cuando necesitas que diez instituciones interoperen, necesitas hasta 45 acuerdos de confianza bilaterales. Con cien instituciones, se convierte en 4.950.

Entonces, ¿qué sucede realmente? Todos convergen en un proveedor central de identidad — Google, Microsoft, Okta — y la «federación» se convierte en una dependencia de centro y radios. La descentralización fue teórica. La centralización es real.

Los sistemas basados en certificados enfrentan una versión diferente del mismo problema. La PKI tradicional puede confirmar que un servidor es auténtico. Incluso puede confirmar que un individuo posee un certificado específico. Pero la debilidad estructural no es la escala — los almacenes de certificados raíz enviados por el SO lo manejan razonablemente bien. La debilidad estructural es la delegación de confianza. Cada autoridad de certificación es un tercero que puede ser comprometido, coercionado por un gobierno, o simplemente fallar. DigiNotar lo demostró en 2011. Y hoy, Let’s Encrypt solo tiene aproximadamente el 60% de cuota de mercado para certificados TLS — una institución estadounidense única que es un punto de fallo estructural único para la seguridad del transporte de internet.

Las credenciales verificables resuelven esto de manera diferente. En lugar de enrutar la confianza a través de una autoridad central, cada entidad mantiene su propia identidad criptográfica. La verificación es directa: el verificador lee el material de clave pública del emisor y verifica la firma. Sin intermediario, sin negociación bilateral, sin un único punto de fallo cuya compensación invalide todo lo que alguna vez firmó.

Divulgación Selectiva: Mostrar Solo Lo Necesario

Una credencial se emite una vez y se presenta muchas veces. Pero presentar una credencial no significa compartir todo lo que contiene.

Una farmacia necesita saber que quien prescribe tiene un registro de profesional válido. No necesita el empleador del prescriptor, la fecha de graduación, o el registro de educación continua. La divulgación selectiva significa que el titular comparte solo los atributos que el verificador solicita — y el verificador confirma solo lo que pidió.

Esta no es una característica de privacidad añadida después. Es una propiedad arquitectónica del formato de credencial en sí. Las implicaciones para el cumplimiento son significativas: en cualquier jurisdicción con requisitos de minimización de datos — GDPR, la Ley de Protección de Datos Suiza, HIPAA — el modelo de credencial está estructuralmente alineado con la ley en lugar de luchar contra ella.

De la Especificación a la Producción

Las credenciales verificables no son un concepto pizarrón esperando que alguien las construya. Están en producción.

En la asistencia sanitaria suiza, SEAL — el punto de partida de la capa de comunicación de Vereign en Stargate — lleva más de 800.000 mensajes encriptados al mes entre más de 30.000 prácticas médicas. Cada mensaje procesado a través de esta infraestructura lleva afirmaciones verificables sobre la identidad del remitente y su autorización profesional. El receptor — un sistema de registros hospitalarios, una clínica especializada, una farmacia — verifica esas afirmaciones de forma independiente. Sin consultar un registro central. Sin consultar un intermediario de confianza.

La arquitectura de confianza que sustenta esto utiliza Decentralized Key Management (DKMS) — un principio de diseño donde cada entidad mantiene su propio identificador criptográfico anclado a un registro de eventos de clave de solo adición. Piénsalo como poner la Autoridad de Certificación en el perímetro: cada organización se convierte en su propio anclaje de confianza, y cualquier contraparte puede verificar esa confianza leyendo el registro criptográfico directamente. Sin CA compartida requerida. Sin negociación bilateral. Sin un único punto de fallo.

La gestión de claves está diseñada para la resiliencia operativa: si una clave se ve comprometida, la entidad rota hacia claves de reemplazo precomprometidas sin cambiar su identificador. La relación de confianza sobrevive a la compensación de claves — algo que los sistemas de certificados tradicionales no pueden hacer sin reemitir cada credencial desde cero.

Qué Hace que una Credencial sea «Verificable»

La palabra hace un trabajo técnico específico. Una credencial es verificable cuando se cumplen tres condiciones:

- Verificación de firma. La firma criptográfica del emisor puede ser confirmada contra una clave pública que el verificador confía o puede descubrir a través de un proceso de resolución confiable

- Evidencia de manipulación. Cualquier modificación de la credencial después de la emisión rompe la firma — el verificador lo detecta inmediatamente

- Verificación de revocación. El emisor puede publicar información de revocación sin revelar qué credenciales específicas han sido revocadas, protegiendo la privacidad del titular incluso en el proceso de revocación

Estas tres propiedades son lo que separa una credencial verificable de una afirmación auto-declarada. Cualquiera puede poner un título de trabajo en una firma de correo electrónico. Solo un emisor confiable puede producir una credencial firmada, irrepudiable que un tercero pueda confirmar de forma independiente — y que el titular controle.

La Pregunta Real

El modelo legado de identidad digital — un proveedor guarda tus datos, te autenticas con ese proveedor — sirvió adecuadamente al internet temprano. No sirve en entornos donde múltiples instituciones necesitan confiar en las afirmaciones mutuas sobre personas, roles y autorizaciones sin ceder el control a un intermediario compartido.

Las credenciales verificables representan una arquitectura diferente. Las afirmaciones de identidad son mantenidas por el sujeto. Emitidas por autoridades apropiadas. Verificables por cualquier parte que confíe en esas autoridades. Sin intermediarios. Sin cuellos de botella centrales. Sin las implicaciones de privacidad de almacenes de datos centralizados.

La tecnología está implementada. Los estándares están madurando. Los números de producción están creciendo. La pregunta para cualquier organización regulada ya no es si las credenciales verificables funcionan — sino qué sucede con quienes esperan mientras sus pares construyen infraestructura de confianza que realmente entrega prueba criptográfica en lugar de pedirle a todos que simplemente se fíen de su palabra.