Il panorama dell'infrastruttura di fiducia

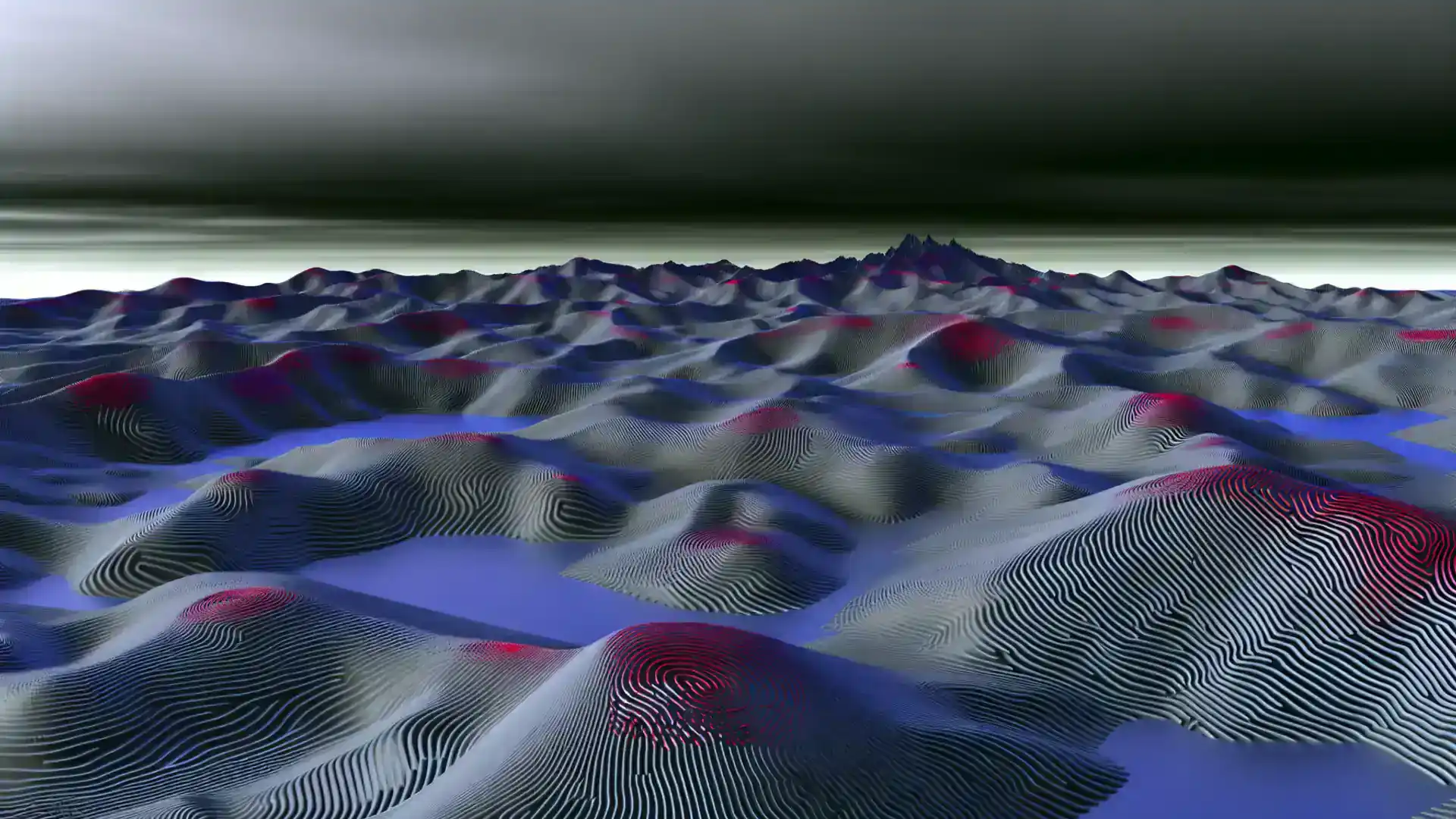

Il mercato dell'infrastruttura di fiducia presenta quattro quadranti distinti. Comprendere dove si collocano i diversi approcci -- e cosa ciascuno significa per la vostra organizzazione -- e il primo passo per valutare le vostre opzioni.

Valutare il livello di maturitaLa maggior parte delle organizzazioni utilizza la gestione delle identita (chi puo accedere a cosa), ma poche hanno investito nella fiducia delle comunicazioni (verificare che ogni messaggio sia autentico, inalterato e attribuibile). Con l'inasprimento dei requisiti normativi in Europa, il divario tra soluzioni di sola identita e fiducia completa delle comunicazioni diventa un rischio strategico. Questa mappa mostra dove si collocano i principali approcci.

I quattro quadranti dell'infrastruttura di fiducia

Questo framework mappa il panorama dell'infrastruttura di fiducia lungo due assi: il grado di centralizzazione (se la fiducia dipende da un'unica autorita) e l'ambito della fiducia (se una soluzione copre solo l'identita o si estende alla verifica completa delle comunicazioni).

Clicchi per ingrandire

Quadrant descriptions

Identita centralizzata

Le piattaforme cloud di gestione delle identita e degli accessi eccellono nell'autenticazione degli utenti e nella gestione dei permessi attraverso le applicazioni aziendali. Rispondono alla domanda "chi puo accedere a cosa?" con alta affidabilita e scalabilita.

Okta eccelle nell'identita della forza lavoro. CyberArk e leader nella gestione degli accessi privilegiati.

Identita distribuita

I framework emergenti di identita decentralizzata distribuiscono la verifica delle credenziali tra piu parti, eliminando i singoli punti di guasto dal livello di identita. Questi approcci stanno guadagnando terreno con eIDAS 2.0 e le credenziali verificabili.

Iniziative di identita auto-sovrana, EU Digital Identity Wallets.

Fiducia totale centralizzata

I fornitori tradizionali di PKI e HSM offrono crittografia, gestione delle chiavi e fiducia basata sui certificati attraverso infrastrutture centralizzate. Proteggono i dati in transito e a riposo, ma dipendono da autorita di certificazione centrali.

Thales fornisce infrastruttura PKI/HSM con un profondo patrimonio nella crittografia.

Fiducia totale distribuita

L'infrastruttura di fiducia distribuita va oltre l'identita per verificare ogni messaggio, tracciare la provenienza e fornire attestazione di conformita -- senza dipendere da un'autorita centrale. Questo e il quadrante emergente per le organizzazioni che necessitano di comunicazioni verificabili oltre i confini organizzativi e nazionali.

Vereign opera in questo quadrante con la gestione decentralizzata delle chiavi (DKMS), la verifica a livello di messaggio e l'attestazione di conformita transfrontaliera.

La fiducia totale distribuita è l'unico quadrante in grado di rispettare il diritto di opposizione all'uso secondario dell'articolo 71 dell'EHDS da capo a fondo: la revoca del consenso deve propagarsi a ogni istituzione che detiene dati derivati, e nessuna autorità centrale è in grado di cascadare questa propagazione.

Leggere la tesi sull'architettura del consenso33 Mld $

Dimensione mercato IAM (2025)

Contesto di mercato

Il solo mercato della gestione delle identità e degli accessi è valutato 33 miliardi di dollari nel 2025, con una crescita annua del 10,4%. Ma l'identità è solo una dimensione della fiducia. Poiché le normative europee -- DORA, NIS2, EHDS, eIDAS 2.0 -- richiedono l'integrità verificabile delle comunicazioni, le organizzazioni hanno bisogno di soluzioni che vadano oltre "chi si è collegato" verso "questo messaggio è autentico e dimostrabilmente inalterato?" Questo divario diventa ancora più critico man mano che i sistemi di AI trasformano il processo decisionale. Senza una provenienza verificabile dei dati, le organizzazioni non possono fidarsi né degli input che i loro sistemi di AI consumano -- né degli output che producono. Dati autentici sono il prerequisito per un'AI affidabile.

Dove si colloca la vostra organizzazione?

La maggior parte delle organizzazioni opera nel quadrante inferiore sinistro -- identita forte, ma nessuna fiducia a livello di messaggio. Il Trust Infrastructure Maturity Model vi aiuta a comprendere la vostra posizione attuale e come appare il livello successivo.

Fare l'autovalutazioneEsplorare il panorama dell'infrastruttura di fiducia

Che stiate valutando l'infrastruttura di fiducia per un settore specifico o esplorando opportunita di partnership, possiamo aiutarvi a navigare il panorama.