Como a Confiança Distribuída Funciona em Setores Regulados

Em 1961, diplomatas de dezenas de países se reuniram em Haia para resolver um problema surpreendentemente persistente: como um documento emitido por autoridades de um país é aceito como autêntico pelas autoridades de outro? A resposta que produziram — a Convenção da Apóstila — é elegante em sua simplicidade. Um certificado padronizado, anexado ao documento, confirma que a assinatura e o selo são genuínos. O país receptor verifica o certificado independentemente. Sem telefonemas para a autoridade emissora. Sem banco de dados compartilhado. Sem uma “Autoridade Mundial de Documentos” central em que todos devam confiar.

Sessenta e cinco anos depois, o mundo digital não consegue fazer o que um carimbo de borracha consegue para papel.

Quando um hospital em Zurique precisa verificar que um encaminhamento de uma clínica em Berna foi enviado por alguém que realmente possui uma licença médica atual, não há uma Apóstila digital. Os sistemas recorrem à segurança de perímetro — “esta mensagem chegou através de um canal autenticado, então provavelmente é legítima” — ou a processos de verificação manual que são lentos, caros e não escaláveis.

Esta é a lacuna de confiança que todo setor regulado enfrenta: não gerenciar o acesso dentro de uma organização, mas verificar identidade e autoridade através de limites organizacionais.

A Mesma Lacuna, Nomes Diferentes

O vocabulário muda. A estrutura não.

Na saúde, a pergunta é: “A pessoa que envia este encaminhamento é realmente um médico licenciado da instituição que diz representar?” Em finanças, torna-se: “A pessoa autorizando esta transação realmente tem poder de agir em nome desta entidade legal?” Em farmacêuticos: “Este carregamento foi tratado exclusivamente por distribuidores licenciados com cadeia de custódia ininterrupta?” Em serviços governamentais: “Esta credencial do cidadão realmente confirma o que afirma, e ainda é válida?”

Cada uma dessas é uma questão sobre confiança em limites institucionais. Cada uma requer que a parte receptora verifique algo que foi afirmado por uma organização diferente, sob uma estrutura de governança diferente, usando sistemas diferentes. E em cada caso, a parte receptora precisa realizar essa verificação independentemente — sem ligar para a autoridade emissora, sem compartilhar um banco de dados, sem confiar em um único intermediário central.

Como a saúde lida com isso hoje? Como as finanças? Como a indústria farmacêutica?

Principalmente, não lidam. Contornam a lacuna com acordos bilaterais, processos manuais, ou convergindo em provedores de plataforma que se tornam a autoridade central de fato. Os contornos são caros. A dependência de plataforma é um risco estratégico. E os processos manuais são exatamente o tipo de gargalo que a regulação deveria eliminar, não criar.

Por Que as Autoridades de Certificação Quebram em Limites

A resposta padrão da TI corporativa é: “Temos PKI para isso. Autoridades de certificação verificam identidade. Problema resolvido.”

Não exatamente.

As autoridades de certificação funcionam bem para uma coisa: confirmar que um servidor é quem diz ser. Seu navegador confia que vereign.com é realmente Vereign porque uma CA a garantiu. Mas toda CA é uma terceira parte que mantém a confiança refém — uma entidade que pode ser comprometida, coagida por governos, ou simplesmente falhar. Let’s Encrypt sozinho tem aproximadamente 60% de participação de mercado para certificados TLS. Uma única instituição americana como o único ponto de falha estrutural para a segurança de transporte da maioria da internet.

Para confiança entre organizações em limites institucionais, os problemas se multiplicam. Se o Hospital A e a Clínica B querem verificar as credenciais um do outro, precisam de uma CA compartilhada — quem a governa? — acordos bilaterais de confiança de CA que escalam em O(n²), ou convergência em um provedor de plataforma. Dez mil instituições significam até cinquenta milhões de negociações bilaterais. O que recria exatamente o problema de centralização que deveria ter sido evitado.

O problema estrutural da PKI não é gerenciar certificados. É delegar confiança a terceiros cujos incentivos, jurisdição e confiabilidade operacional você não controla.

A Saúde Provou que a Solução Funciona

A Health Info Net AG da Suíça — HIN — tem executado infraestrutura de mensagens médicas seguras por trinta anos. Hoje, SEAL processa mais de 800.000 interações criptografadas por mês nesta rede, conectando mais de 30.000 consultórios de clínicos gerais com hospitais, especialistas, farmácias e laboratórios.

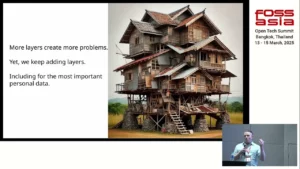

SEAL é o ponto de partida do que está se tornando uma infraestrutura de confiança inteiramente nova. Stargate, a plataforma completa agora sendo implementada, coloca a função de Autoridade de Certificação na borda — em cada instituição participante em vez de em uma terceira parte centralizada. Cada organização mantém sua própria identidade criptográfica ancorada a um identificador auto-certificável. Qualquer contraparte verifica confiança lendo o registro de eventos-chave dessa organização diretamente. Sem negociação bilateral. Sem CA compartilhada. Sem acordo de intermediário de confiança.

A transformação contínua da HIN não é um piloto ou uma prova de conceito. É a substituição ativa de três décadas de infraestrutura de gateway — com uma arquitetura projetada de forma que adicionar o participante número dez mil não é mais difícil do que adicionar o participante número dez.

Esta é a Apóstila digital. Uma credencial que viaja com o ator, carrega prova criptográfica de quem a emitiu e se ainda é válida, e pode ser verificada por qualquer parte receptora independentemente.

A Arquitetura é Geral

A Global Legal Entity Identifier Foundation (GLEIF) reconheceu a mesma necessidade estrutural quando selecionou a mesma categoria de infraestrutura criptográfica como fundação para o programa de Identificador de Entidade Legal verificável (vLEI), agora codificado sob ISO 17442-3:2024. Bancos verificando identidade de contrapartes. Representantes autorizados provando sua autoridade de agir. O mesmo padrão: credenciais verificáveis, gerenciamento de chaves descentralizado, verificação independente.

Cadeias de suprimento farmacêutico precisam de proveniência ininterrupta do fabricante ao paciente. Procedimentos legais precisam de cadeia de custódia para evidência digital. Plataformas de negociação de energia precisam de verificação de contraparte entre jurisdições. Iniciativas de identidade digital governamental — incluindo a própria Swiyu da Suíça — são construídas em credenciais verificáveis que cidadãos possuem e apresentam, em vez de dados de identidade trancados em um registro governamental central.

Cada uma dessas é o mesmo problema com vocabulário regulatório diferente. E a arquitetura que a resolve é a mesma: gerenciamento de chaves descentralizado que distribui confiança às bordas em vez de concentrá-la em intermediários. O que muda entre setores é o esquema de credencial, não a infraestrutura de confiança.

De Volta a Haia

Os diplomatas que projetaram a Convenção da Apóstila em 1961 entenderam algo que a TI corporativa tem sido lenta em internalizar: a confiança entre limites funciona quando cada parte pode verificar independentemente, sem depender de uma autoridade central que ambas as partes devem confiar.

Eles resolveram para papel. A saúde está provando que funciona para infraestrutura digital — em escala, em produção, com mais de 800.000 interações verificáveis por mês.

O problema de confiança não é específico de domínio. A solução também não é. Cada setor regulado que requer responsabilidade em limites institucionais — que é, na prática, todos eles — precisa da mesma fundação arquitetônica.

A única questão é quem a constrói a seguir.