O panorama da infraestrutura de confianca

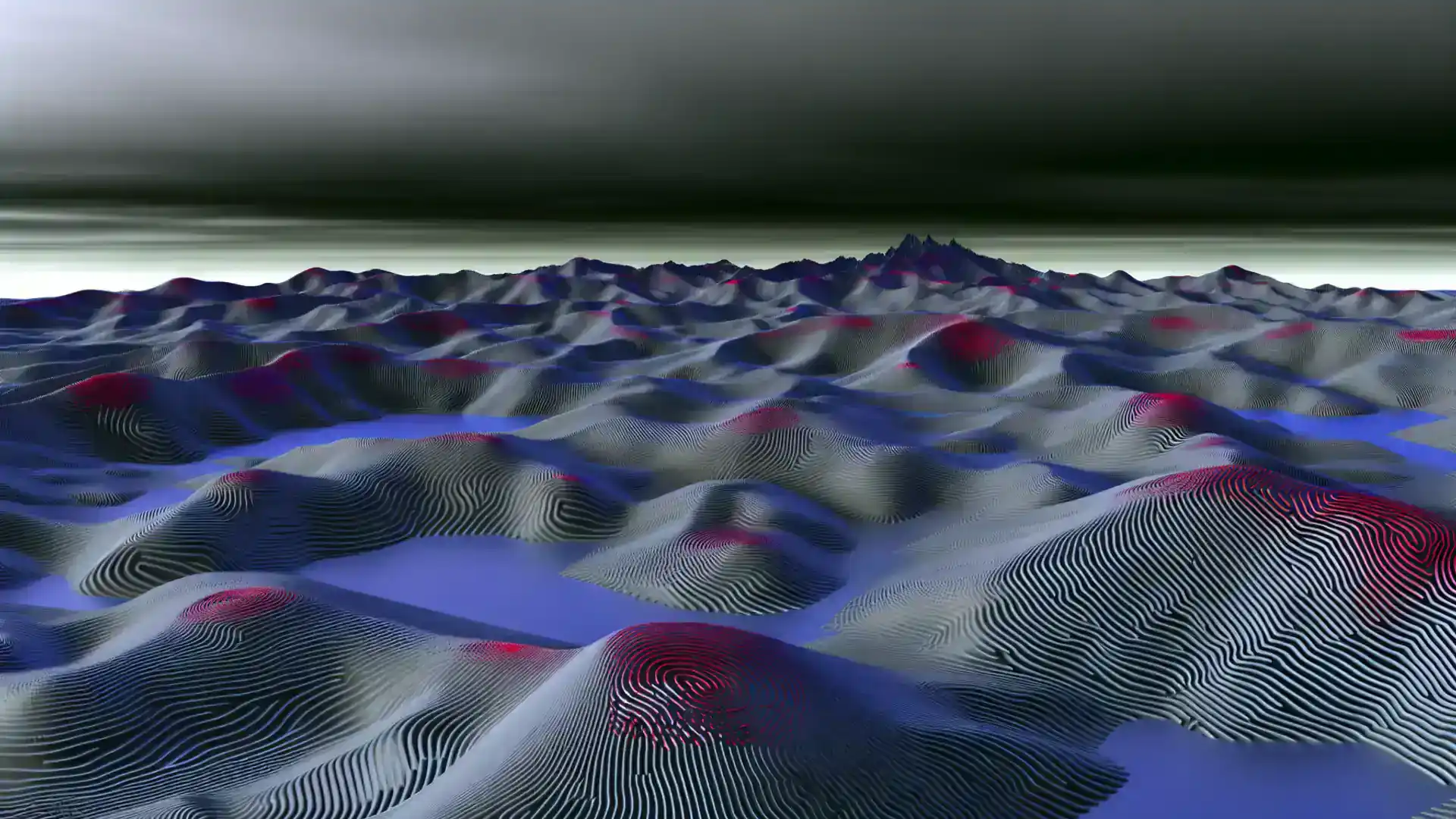

O mercado de infraestrutura de confianca possui quatro quadrantes distintos. Compreender onde se situam as diferentes abordagens -- e o que cada uma significa para a sua organizacao -- e o primeiro passo para avaliar as suas opcoes.

Avaliar o nivel de maturidadeA maioria das organizacoes utiliza gestao de identidades (quem pode aceder a que), mas poucas investiram na confianca das comunicacoes (verificar que cada mensagem e autentica, inalterada e atribuivel). A medida que os requisitos regulamentares se intensificam na Europa, a lacuna entre solucoes de identidade apenas e confianca total das comunicacoes torna-se um risco estrategico. Este mapa mostra onde se situam as principais abordagens.

Os quatro quadrantes da infraestrutura de confianca

Este quadro mapeia o panorama da infraestrutura de confianca ao longo de dois eixos: o grau de centralizacao (se a confianca depende de uma unica autoridade) e o ambito da confianca (se uma solucao cobre apenas identidade ou se estende a verificacao completa das comunicacoes).

Clique para ampliar

Quadrant descriptions

Identidade centralizada

As plataformas cloud de gestao de identidades e acessos destacam-se na autenticacao de utilizadores e gestao de permissoes em aplicacoes empresariais. Respondem a questao "quem pode aceder a que?" com alta fiabilidade e escala.

A Okta destaca-se na identidade da forca de trabalho. A CyberArk lidera na gestao de acessos privilegiados.

Identidade distribuida

As estruturas emergentes de identidade descentralizada distribuem a verificacao de credenciais entre multiplas partes, eliminando pontos unicos de falha da camada de identidade. Estas abordagens ganham tracao com eIDAS 2.0 e credenciais verificaveis.

Iniciativas de identidade auto-soberana, EU Digital Identity Wallets.

Confianca total centralizada

Os fornecedores tradicionais de PKI e HSM oferecem encriptacao, gestao de chaves e confianca baseada em certificados atraves de infraestrutura centralizada. Protegem os dados em transito e em repouso, mas dependem de autoridades de certificacao centrais.

A Thales fornece infraestrutura PKI/HSM com um profundo legado em encriptacao.

Confianca total distribuida nas comunicacoes

A infraestrutura de confianca distribuida vai alem da identidade para verificar cada mensagem, rastrear a procedencia e fornecer atestacao de conformidade -- sem depender de uma autoridade central. Este e o quadrante emergente para organizacoes que necessitam de comunicacoes verificaveis alem das fronteiras organizacionais e nacionais.

A Vereign opera neste quadrante com gestao descentralizada de chaves (DKMS), verificacao ao nivel da mensagem e atestacao de conformidade transfronteirica.

A confiança total distribuída nas comunicações é o único quadrante capaz de respeitar integralmente o direito de oposição ao uso secundário do artigo 71 do EHDS: a retirada do consentimento deve propagar-se a cada instituição que detém dados derivados, o que nenhuma autoridade central consegue cascadear.

Ler a tese sobre arquitetura de consentimento33 mil M $

Dimensao do mercado IAM (2025)

Contexto de mercado

Só o mercado de gestão de identidades e acessos está avaliado em 33 mil milhões de dólares em 2025, com um crescimento anual de 10,4%. Mas a identidade é apenas uma dimensão da confiança. À medida que as regulamentações europeias -- DORA, NIS2, EHDS, eIDAS 2.0 -- exigem integridade verificável das comunicações, as organizações precisam de soluções que vão além de "quem iniciou sessão" para "esta mensagem é autêntica e comprovadamente inalterada?" Esta lacuna torna-se ainda mais crítica à medida que os sistemas de AI transformam a tomada de decisões. Sem uma proveniência verificável dos dados, as organizações não podem confiar nem nas entradas que os seus sistemas de AI consomem -- nem nos resultados que produzem. Dados autênticos são o pré-requisito para uma AI de confiança.

Onde se situa a sua organizacao?

A maioria das organizacoes opera no quadrante inferior esquerdo -- identidade forte, mas sem confianca ao nivel da mensagem. O Trust Infrastructure Maturity Model ajuda-o a compreender a sua posicao atual e como e o proximo nivel.

Fazer a autoavaliacaoExplore o panorama da infraestrutura de confianca

Quer esteja a avaliar infraestrutura de confianca para um setor especifico ou a explorar oportunidades de parceria, podemos ajuda-lo a navegar o panorama.