Défense

Infrastructure de confiance vérifiable conçue pour les environnements de défense

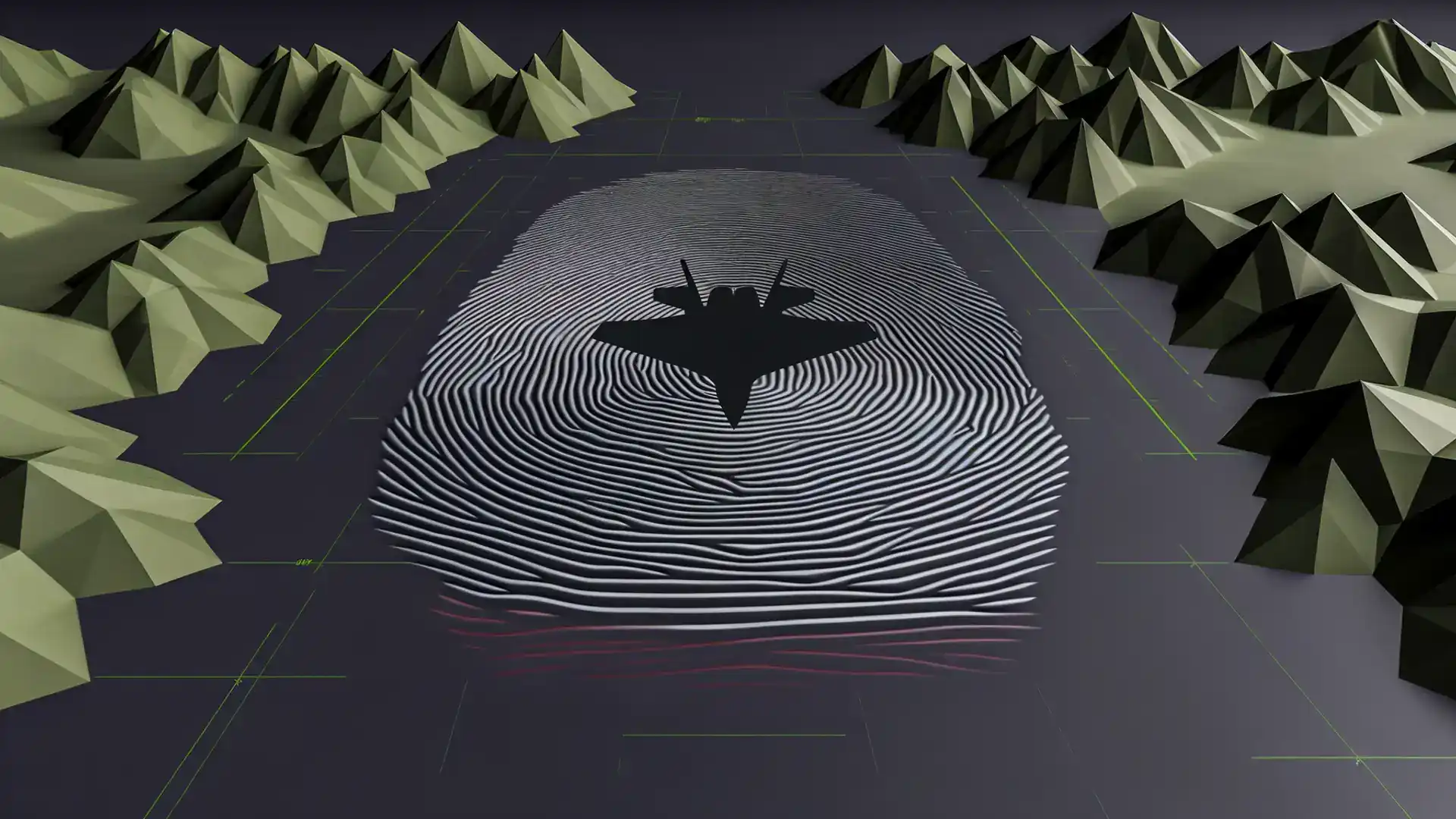

Les organisations de défense et de sécurité nécessitent une infrastructure de confiance qui fonctionne sans dépendance à une autorité centrale, préserve la souveraineté des données au-delà des frontières nationales et opère dans des environnements adjacents au classifié. Cette approche architecturale est conçue pour ces exigences.

Discuter de l'infrastructure de confiance pour la défenseLes organisations de défense font face à trois exigences convergentes : la souveraineté des données dans les opérations multinationales, la communication sécurisée dans les environnements adjacents au classifié et l'interopérabilité entre forces alliées sans créer de dépendances centralisées. L'infrastructure de confiance décentralisée -- où la vérification cryptographique opère à chaque frontière organisationnelle -- est architecturalement adaptée à ces exigences. La même approche éprouvée à grande échelle dans le système de santé suisse s'applique à la communication de défense, à l'échange de données de coalition et à l'interopérabilité préservant la souveraineté.

Moteurs réglementaires

Souveraineté des données NATO/UE

Les opérations de défense multinationales nécessitent une infrastructure de confiance qui préserve la souveraineté nationale des données tout en permettant une communication vérifiée entre forces alliées et institutions.

27 UE + 31 membres OTAN avec exigences d'interopérabilité

Cybercapacités PESCO

Projets de Coopération Structurée Permanente dans la défense européenne axés sur la cyberrésilience, la souveraineté numérique et la Base Industrielle et Technologique de Défense Européenne.

75 projets collaboratifs PESCO dans la défense européenne

Cyberrésilience et chaînes d'approvisionnement de défense

Protection des infrastructures critiques s'étendant aux chaînes d'approvisionnement de défense, nécessitant une communication vérifiable dans des environnements adjacents au classifié sans dépendances de confiance centralisées.

8 milliards d'euros Fonds européen de défense 2021-2027

Aperçu de la solution

Une infrastructure de confiance vérifiable conçue pour les environnements de défense signifie que la communication entre organisations porte une preuve cryptographique d'origine, d'intégrité et d'autorisation -- sans dépendre d'une autorité de confiance centrale qui pourrait être compromise ou opérer en dehors de la juridiction nationale. Cette capacité architecturale préserve la souveraineté par conception : chaque organisation participante gère sa propre identité cryptographique tandis que l'infrastructure permet une communication vérifiée au-delà des frontières.

Découvrez comment cela fonctionne →Éprouvé à grande échelle

La santé a prouvé l'architecture à grande échelle. HIN -- opérateur du réseau d'information de santé suisse -- traite plus de 800 000 messages vérifiés par mois à travers 850+ passerelles desservant plus de 30 000 institutions de santé. Les propriétés architecturales qui rendent cela possible -- gestion décentralisée des clés, pas de point de défaillance unique, confiance préservant la souveraineté -- sont les mêmes propriétés que les environnements de défense exigent pour l'interopérabilité multinationale.

800 000+

messages vérifiés par mois

850+

passerelles dans la santé suisse

30 000+

cabinets médicaux et institutions de santé

La santé et la défense partagent une exigence architecturale fondamentale : la confiance doit opérer au-delà des frontières organisationnelles sans créer de dépendances centralisées. L'infrastructure ne change pas -- le contexte de sécurité change.

Architecture de référence

Cliquez pour agrandir

Comment s'engager

Travailler directement avec Vereign

Pour les organisations qui souhaitent définir et déployer l'infrastructure de confiance avec l'équipe d'ingénierie et de conseil de Vereign. Idéal pour les précurseurs et les organisations disposant de capacités techniques internes.

Explorer les services →Travailler via un partenaire

Pour les organisations qui préfèrent travailler avec un cabinet de conseil déjà formé sur l'infrastructure de confiance de Vereign. Les partenaires apportent une expertise sectorielle en plus des capacités de déploiement.

Voir le programme partenaire →Voix de l'équipe

Nous avons conçu cette architecture pour des environnements où la confiance ne peut dépendre d'une seule autorité et où la souveraineté des données n'est pas négociable. La défense est le test ultime de ce principe -- chaque nation participante doit conserver le contrôle de sa propre identité cryptographique.

Explorez l'infrastructure de confiance pour les environnements de défense

Nous pouvons vous aider à évaluer comment l'infrastructure de confiance décentralisée s'applique à vos exigences de communication et d'interopérabilité de défense.