Les systèmes d'identité traditionnels s'arrêtent aux frontières organisationnelles. Voici ce qui les franchit.

Les outils d'identité standard ont été conçus pour une seule organisation. La confiance inter-institutionnelle à grande échelle exige une fondation différente — le choix de la santé suisse.

Discuter cette architecture pour votre organisation — sans engagementQuatre limites structurelles des outils d'identité standard

OAuth (Open Authorization) et l'infrastructure à clé publique (PKI) sont d'excellents outils — au sein des limites d'une seule organisation. Ce ne sont pas des défaillances. Ce sont des contraintes architecturales qui deviennent visibles lorsque la confiance doit s'étendre entre organisations.

Confiance de jeton

Contrainte OAuth / PKI

Les jetons OAuth sont approuvés dans les limites de leur émetteur. Entre organisations, cette limite se brise — l'organisation destinataire n'a aucun moyen de vérifier l'autorité de l'organisation émettrice.

Solution DKMS / Verimesh

DKMS établit une identité cryptographique autocertifiante — l'identité de chaque organisation est vérifiable par toute autre organisation, sans dépendre d'une autorité de certification partagée.

Granularité d'accès

Contrainte OAuth / PKI

Les scopes OAuth sont grossiers — conçus pour les permissions au niveau applicatif. Le consentement au niveau du graphe de ressources entre frontières organisationnelles nécessite un modèle différent.

Solution DKMS / Verimesh

Le moteur de politiques de Verimesh (Open Policy Agent, OPA) permet un contrôle d'accès programmable et granulaire qui opère entre les frontières de confiance organisationnelles.

Auditabilité

Contrainte OAuth / PKI

Les journaux OAuth sont organisationnels. Les pistes d'audit inter-organisationnelles — qui a accédé à quoi, quand, autorisé par qui — exigent un chaînage cryptographique qu'OAuth n'a pas été conçu pour fournir.

Solution DKMS / Verimesh

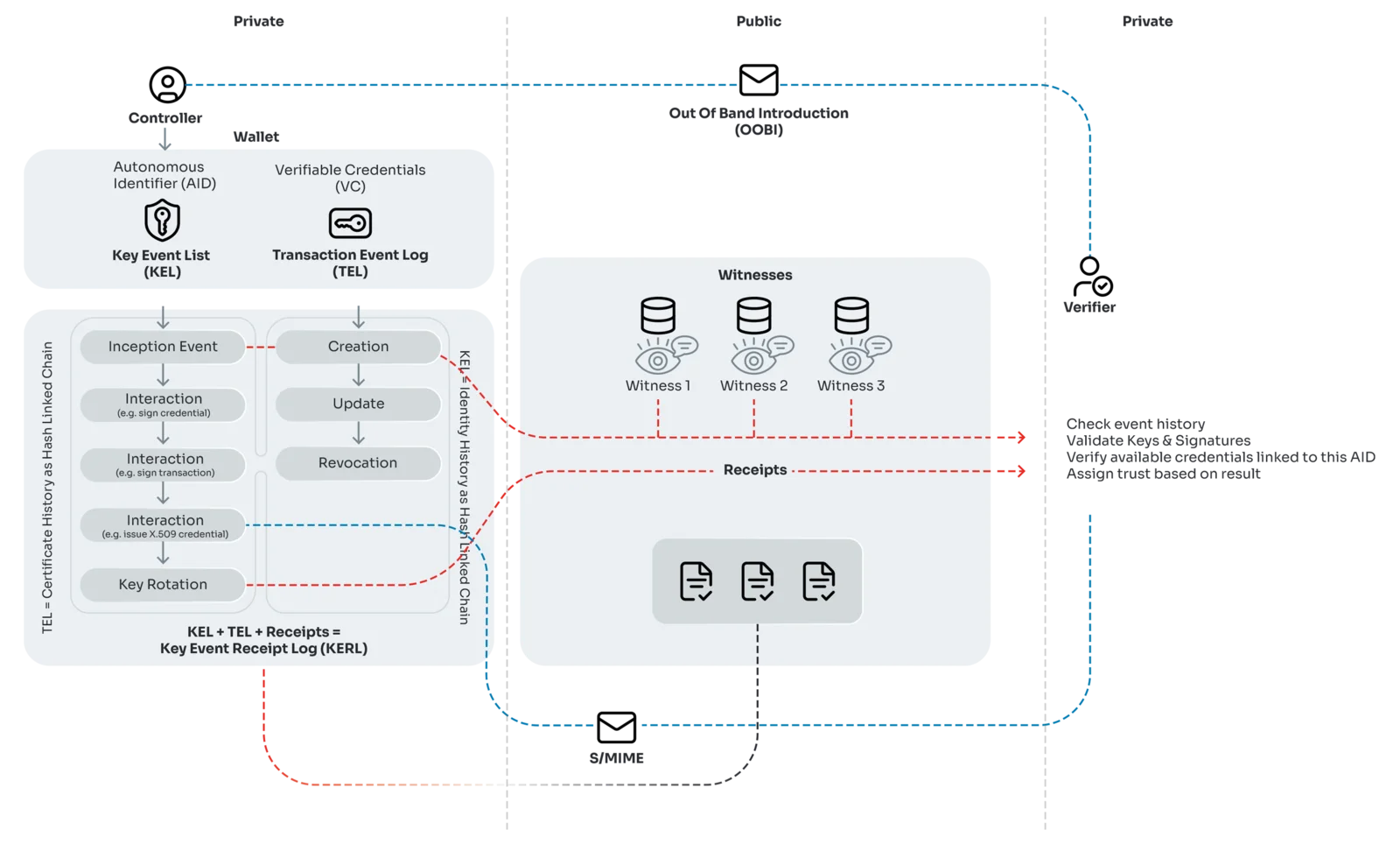

KERI (Key Event Receipt Infrastructure) fournit des pistes d'audit infalsifiables. Chaque événement d'identité est lié cryptographiquement et indépendamment vérifiable, créant une auditabilité inter-organisationnelle.

Architecture de confiance

Contrainte OAuth / PKI

OAuth suppose une autorité centrale — un fournisseur d'identité en qui tout le monde a confiance. La confiance institutionnelle distribuée entre des organisations souveraines ne peut pas dépendre d'une seule autorité.

Solution DKMS / Verimesh

DKMS permet une gestion souveraine des identités — chaque organisation contrôle ses propres racines cryptographiques. La confiance est établie bilatéralement, pas déléguée à un coordinateur central.

OAuth pour les jetons locaux, DKMS pour la confiance institutionnelle évolutive

Il s'agit d'une évolution, pas d'un remplacement. OAuth (Open Authorization) est le bon outil pour l'authentification locale au sein des limites d'une seule organisation. DKMS (Decentralized Key Management System) est le bon outil pour la confiance institutionnelle à grande échelle — entre des organisations souveraines sans fournisseur d'identité commun. Verimesh combine les deux, en utilisant chacun là où il est l'outil approprié.

Aligné sur le programme national eID de la Suisse

Swiyu est le programme national suisse d'identité électronique, actuellement en développement. Il repose sur le même modèle de Self-Sovereign Identity (SSI) et de confiance décentralisée qui sous-tend Verimesh et SEAL. Ce n'est pas une coïncidence — les mêmes principes architecturaux qui résolvent la confiance institutionnelle à grande échelle sont désormais adoptés au niveau national.

Vereign est impliqué dans le processus de consultation Swiyu depuis ses premières phases. Georg Greve a siégé au Swiyu Technical Advisory Council, apportant son expérience pratique du déploiement DKMS à l'échelle de production dans le système de santé suisse. Cette implication directe garantit que l'architecture de Vereign reste alignée sur l'infrastructure réglementaire et identitaire en évolution de la Suisse.

Pour les organisations qui déploient Verimesh aujourd'hui, l'alignement Swiyu signifie que leur infrastructure de confiance est pérenne par rapport à la direction réglementaire suisse. Les décisions architecturales sont compatibles — les organisations ne construisent pas seulement pour les exigences d'aujourd'hui, mais pour l'environnement de confiance que la Suisse construit.

Verimesh fournit cette architecture

Verimesh (anciennement le projet Stargate) est l'implémentation en production de l'architecture de confiance basée sur DKMS décrite ci-dessus. Il combine OAuth pour l'authentification locale avec DKMS ancré sur KERI pour la confiance interorganisationnelle, un moteur de politiques programmable basé sur OPA, l'interopérabilité sémantique via Overlays Capture Architecture (OCA) et la communication vérifiable via SEAL.

SEAL, le composant de communication vérifiable de Verimesh, traite déjà plus de 800 000 messages vérifiés par mois dans le système de santé suisse. Le déploiement complet de Verimesh se poursuit tout au long de 2026, choisi par le système de santé suisse comme future infrastructure de confiance.

Découvrir VerimeshL'application du consentement est la raison d'être de DKMS

L'article 71(8) de l'EHDS crée une contrainte structurelle qu'aucune autorité centrale ne peut satisfaire : lorsqu'une personne retire son consentement à l'utilisation secondaire, ce retrait doit se propager à chaque institution qui détient ou dérive des données de la source originale. Aucune CA ne peut co-signer le retrait ; aucun fournisseur d'identité ne peut cascader la révocation. Cette contrainte est architecturalement incompatible avec l'identité centralisée.

DKMS satisfait cinq invariants qu'exige l'article 71 de l'EHDS : des identifiants liés à la personne qui survivent à une nouvelle inscription ; des enregistrements de retrait vérifiables et horodatés, ancrés dans le Key Event Log ; la réversibilité sans ré-identification ; la propagation inter-contrôleurs sans accords bilatéraux entre chaque paire d'institutions ; et l'impossibilité de lier l'enregistrement du consentement aux données qu'il couvre.

Une fois les données divulguées — partagées au sein d'un réseau hospitalier, d'un consortium de recherche ou d'une chaîne de payeurs — un retrait de consentement ultérieur doit néanmoins atteindre chaque responsable du traitement en aval. Les journaux d'événements de clés DKMS propagent la révocation de manière cryptographique : le KEL de chaque responsable est immuable et attesté, de sorte qu'une révocation ajoutée à l'extrémité de la personne devient vérifiable dans chaque institution qui détient un enregistrement dérivé.

Lire la thèse sur l'architecture du consentementÉprouvé dans le système de santé suisse — choisi pour un déploiement à l'échelle nationale

HIN — Health Info Net — est le réseau suisse d'information de santé, reliant hôpitaux, cabinets de médecine générale et spécialistes au-delà des frontières cantonales. SEAL, le composant de communication vérifiable construit sur cette architecture de confiance, traite déjà plus de 800 000 messages vérifiés par mois. Le déploiement complet de Verimesh avec échange de données structurées se poursuit tout au long de 2026.

800 000+

messages vérifiés par mois

850+

passerelles dans la santé suisse

30 000+

cabinets médicaux et institutions de santé

Architecture de confiance — questions fréquentes

Qu'est-ce que DKMS ?

En quoi DKMS diffère-t-il de PKI ?

DKMS remplace-t-il OAuth ?

DKMS est-il prêt pour le post-quantique ?

Qui maintient DKMS ?

DKMS nécessite-t-il une blockchain ?

Réservez une revue d'architecture — cartographiez vos frontières de confiance.

Cette architecture est déployée dans le système de santé suisse à l'échelle nationale. Que vous évaluiez des alternatives à l'identité centralisée ou planifiiez l'échange de données interorganisationnel, nous le cartographierons dans un appel de 30 minutes.