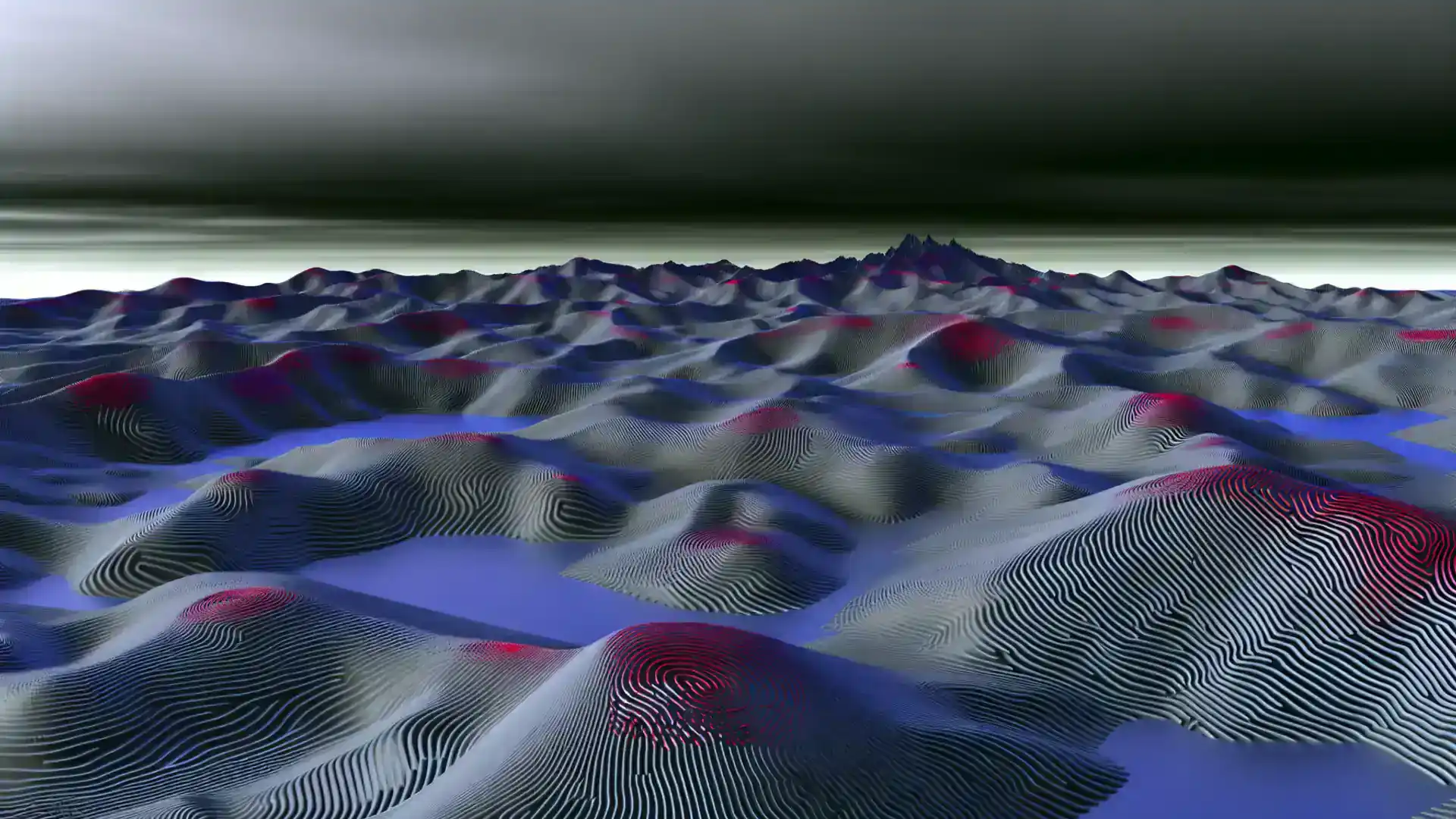

Die Trust-Infrastruktur-Landschaft

Der Markt fur Trust-Infrastruktur hat vier unterschiedliche Quadranten. Zu verstehen, wo verschiedene Ansatze stehen -- und was jeder fur Ihre Organisation bedeutet -- ist der erste Schritt bei der Bewertung Ihrer Optionen.

Reifegrad bewertenDie meisten Organisationen nutzen Identitatsmanagement (wer kann auf was zugreifen), aber nur wenige haben in Kommunikationsvertrauen investiert (Verifizierung, dass jede Nachricht authentisch, unverandert und zuordenbar ist). Da die regulatorischen Anforderungen in Europa zunehmen, wird die Lucke zwischen reinen Identitatslosungen und vollstandigem Kommunikationsvertrauen zu einem strategischen Risiko. Diese Karte zeigt, wo die wichtigsten Ansatze stehen.

Die vier Quadranten der Trust-Infrastruktur

Dieses Framework bildet die Trust-Infrastruktur-Landschaft entlang zweier Achsen ab: den Grad der Zentralisierung (ob Vertrauen von einer einzigen Autoritat abhangt) und den Umfang des Vertrauens (ob eine Losung nur Identitat abdeckt oder sich auf vollstandige Kommunikationsverifizierung erstreckt).

Klicken zum Vergroessern

Quadrant descriptions

Zentralisierte Identitat

Cloud-basierte Identitats- und Zugriffsmanagement-Plattformen zeichnen sich durch zuverlassige Benutzerauthentifizierung und Berechtigungsverwaltung uber Unternehmensanwendungen hinweg aus. Sie beantworten die Frage "Wer kann auf was zugreifen?" mit hoher Zuverlassigkeit.

Okta zeichnet sich bei Workforce Identity aus. CyberArk fuhrt bei Privileged Access Management.

Verteilte Identitat

Aufkommende dezentrale Identitatsframeworks verteilen die Credential-Verifizierung auf mehrere Parteien und beseitigen Single Points of Failure auf der Identitatsebene. Diese Ansatze gewinnen mit eIDAS 2.0 und Verifiable Credentials an Bedeutung.

Self-Sovereign-Identity-Initiativen, EU Digital Identity Wallets.

Zentralisiertes vollstandiges Vertrauen

Traditionelle PKI- und HSM-Anbieter bieten Verschlusselung, Schlusselmanagement und zertifikatsbasiertes Vertrauen uber zentralisierte Infrastruktur. Sie schutzen Daten bei der Ubertragung und im Ruhezustand, sind aber von zentralen Zertifizierungsstellen abhangig.

Thales bietet PKI/HSM-Infrastruktur mit tiefgreifender Verschlusselungstradition.

Verteiltes vollstandiges Kommunikationsvertrauen

Verteilte Trust-Infrastruktur geht uber Identitat hinaus, um jede Nachricht zu verifizieren, Herkunft zu verfolgen und Compliance-Attestierung bereitzustellen -- ohne von einer zentralen Autoritat abzuhangen. Dies ist der aufkommende Quadrant fur Organisationen, die verifizierbare Kommunikation uber Organisations- und Landesgrenzen hinweg benotigen.

Vereign arbeitet in diesem Quadranten mit dezentralem Schlusselmanagement (DKMS), Nachrichtenverifizierung und grenzuberschreitender Compliance-Attestierung.

Verteiltes vollständiges Kommunikationsvertrauen ist der einzige Quadrant, der den Widerspruch nach EHDS Artikel 71 lückenlos durchsetzen kann: Der Einwilligungswiderruf muss jede Institution erreichen, die abgeleitete Daten hält — was keine zentrale Autorität kaskadieren kann.

Einwilligungsarchitektur-These lesen33 Mrd. $

IAM-Marktgrosse (2025)

Marktkontext

Allein der Markt für Identitäts- und Zugriffsmanagement wird 2025 auf 33 Milliarden Dollar geschätzt und wächst jährlich um 10,4 %. Aber Identität ist nur eine Dimension des Vertrauens. Da europäische Regulierungen -- DORA, NIS2, EHDS, eIDAS 2.0 -- verifizierbare Kommunikationsintegrität verlangen, brauchen Organisationen Lösungen, die über "Wer hat sich eingeloggt?" hinaus zu "Ist diese Nachricht authentisch und nachweislich unverändert?" gehen. Diese Lücke wird noch kritischer, da AI-Systeme grundlegend verändern, wie Entscheidungen getroffen werden. Ohne verifizierbare Datenherkunft können Organisationen weder den Eingaben vertrauen, die ihre AI-Systeme verarbeiten -- noch den Ergebnissen, die sie liefern. Authentische Daten sind die Voraussetzung für vertrauenswürdige AI.

Wo steht Ihre Organisation?

Die meisten Organisationen operieren im unteren linken Quadranten -- starke Identitat, aber kein Vertrauen auf Nachrichtenebene. Das Trust Infrastructure Maturity Model hilft Ihnen zu verstehen, wo Sie stehen und wie die nachste Stufe aussieht.

Selbstbewertung startenDie Trust-Infrastruktur-Landschaft erkunden

Ob Sie Trust-Infrastruktur fur eine bestimmte Branche evaluieren oder Partnerschaftsmoglichkeiten erkunden -- wir helfen Ihnen, die Landschaft zu navigieren.