Verteidigung

Verifizierbare Vertrauensinfrastruktur konzipiert für Verteidigungsumgebungen

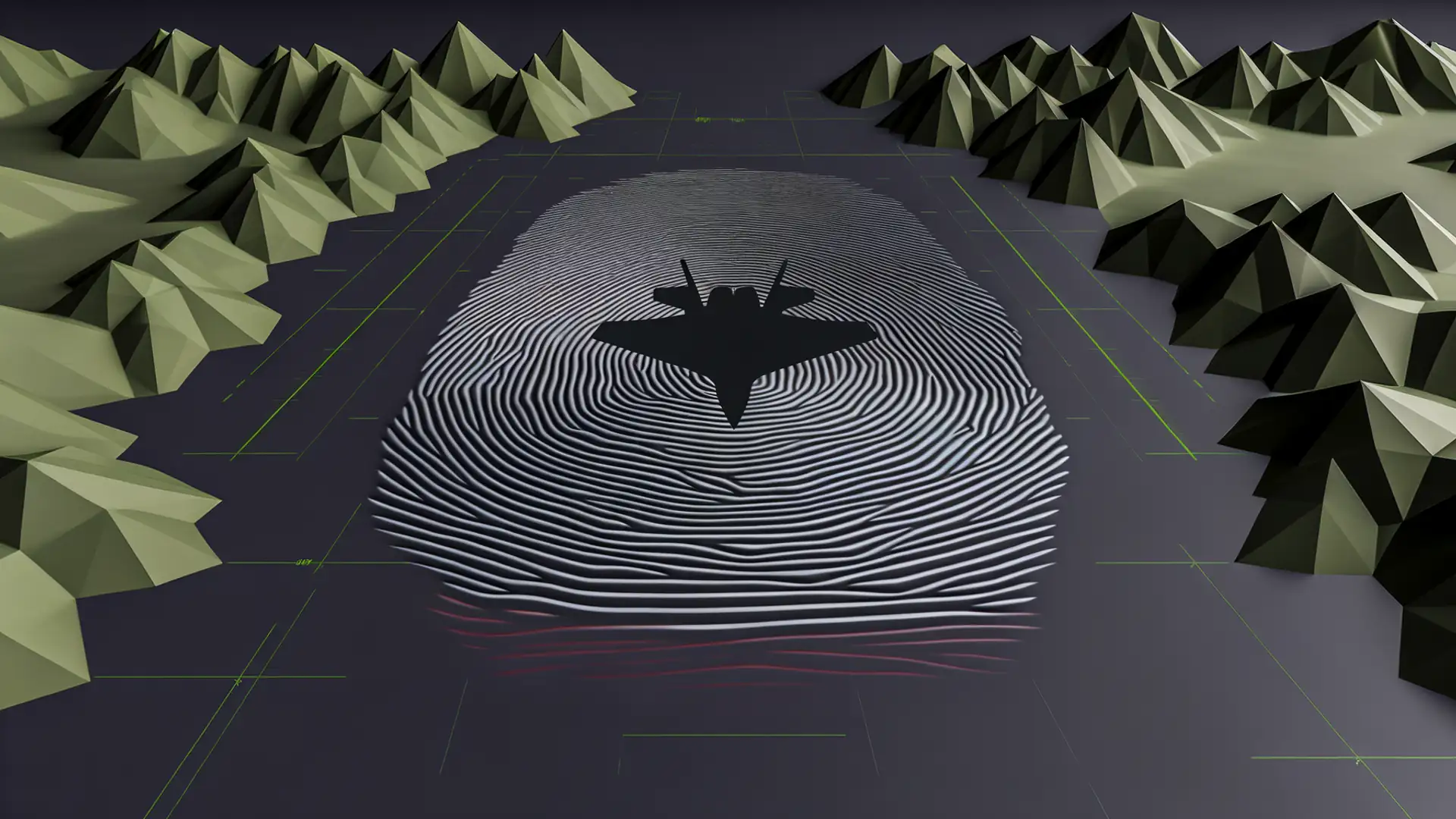

Verteidigungs- und Sicherheitsorganisationen benötigen Vertrauensinfrastruktur, die ohne Abhängigkeit von einer zentralen Autorität funktioniert, Datensouveränität über nationale Grenzen hinweg bewahrt und in klassifizierungsnahen Umgebungen einsetzbar ist. Dieser architektonische Ansatz ist für diese Anforderungen konzipiert.

Vertrauensinfrastruktur für Verteidigung besprechenVerteidigungsorganisationen stehen vor drei konvergierenden Anforderungen: Datensouveränität über multinationale Operationen hinweg, sichere Kommunikation in klassifizierungsnahen Umgebungen und Interoperabilität zwischen verbündeten Streitkräften ohne zentrale Abhängigkeiten. Dezentralisierte Vertrauensinfrastruktur -- bei der kryptografische Verifizierung an jeder organisatorischen Grenze operiert -- ist architektonisch für diese Anforderungen geeignet. Derselbe Ansatz, der im Schweizer Gesundheitswesen im Grosseinsatz bewiesen wurde, gilt für Verteidigungskommunikation, Koalitionsdatenaustausch und souveränitätsbewahrende Interoperabilität.

Regulatorische Treiber

NATO/EU-Datensouveränität

Multinationale Verteidigungsoperationen erfordern Vertrauensinfrastruktur, die nationale Datensouveränität bewahrt und gleichzeitig verifizierte Kommunikation zwischen verbündeten Streitkräften und Institutionen ermöglicht.

27 EU- + 31 NATO-Mitgliedstaaten mit Interoperabilitätsanforderungen

PESCO-Cyberfähigkeiten

Projekte der Ständigen Strukturierten Zusammenarbeit in der EU-Verteidigung mit Fokus auf Cyberresilienz, digitale Souveränität und die Europäische Verteidigungstechnologische und Industrielle Basis.

75 kollaborative PESCO-Projekte in der EU-Verteidigung

Cyberresilienz und Verteidigungslieferketten

Schutz kritischer Infrastrukturen, der sich auf Verteidigungslieferketten erstreckt und verifizierbare Kommunikation in klassifizierungsnahen Umgebungen ohne zentrale Vertrauensabhängigkeiten erfordert.

8 Milliarden Euro Europäischer Verteidigungsfonds 2021-2027

Lösungsübersicht

Verifizierbare Vertrauensinfrastruktur, konzipiert für Verteidigungsumgebungen, bedeutet, dass Kommunikation zwischen Organisationen kryptografischen Nachweis über Herkunft, Integrität und Autorisierung trägt -- ohne von einer zentralen Vertrauensautorität abhängig zu sein, die kompromittiert werden oder außerhalb der nationalen Zuständigkeit operieren könnte. Diese architektonische Fähigkeit bewahrt Souveränität by Design: Jede teilnehmende Organisation verwaltet ihre eigene kryptografische Identität, während die Infrastruktur verifizierte Kommunikation über Grenzen hinweg ermöglicht.

So funktioniert es →Bewährt im Grosseinsatz

Das Gesundheitswesen hat die Architektur im Grosseinsatz bewiesen. HIN -- Betreiber des Schweizer Gesundheitsinformationsnetzes -- verarbeitet über 800.000 verifizierte Nachrichten pro Monat über 850+ Gateways für mehr als 30.000 Gesundheitseinrichtungen. Die architektonischen Eigenschaften, die dies ermöglichen -- dezentrales Schlüsselmanagement, kein Single Point of Failure, souveränitätsbewahrendes Vertrauen -- sind dieselben Eigenschaften, die Verteidigungsumgebungen für multinationale Interoperabilität benötigen.

800.000+

verifizierte Nachrichten pro Monat

850+

Gateways im Schweizer Gesundheitswesen

30.000+

Arztpraxen und Gesundheitsinstitutionen

Gesundheitswesen und Verteidigung teilen eine fundamentale architektonische Anforderung: Vertrauen muss über organisatorische Grenzen hinweg funktionieren, ohne zentrale Abhängigkeiten zu schaffen. Die Infrastruktur ändert sich nicht -- der Sicherheitskontext ändert sich.

Referenzarchitektur

Klicken zum Vergrößern

Wie Sie einsteigen

Direkt mit Vereign arbeiten

Für Organisationen, die Vertrauensinfrastruktur direkt mit dem Engineering- und Beratungsteam von Vereign planen und bereitstellen möchten. Ideal für Erstbeweger und Organisationen mit interner technischer Kapazität.

Services erkunden →Über einen Partner arbeiten

Für Organisationen, die lieber mit einer bereits auf Vereigns Vertrauensinfrastruktur geschulten Beratung arbeiten möchten. Partner bieten Sektorexpertise neben Deployment-Fähigkeiten.

Partnerprogramm ansehen →Stimmen aus dem Team

Wir haben diese Architektur für Umgebungen konzipiert, in denen Vertrauen nicht von einer einzelnen Autorität abhängen kann und Datensouveränität nicht verhandelbar ist. Verteidigung ist der ultimative Test dieses Prinzips -- jede teilnehmende Nation muss die Kontrolle über ihre eigene kryptografische Identität behalten.

Erkunden Sie Vertrauensinfrastruktur für Verteidigungsumgebungen

Wir können Ihnen helfen zu evaluieren, wie dezentralisierte Vertrauensinfrastruktur auf Ihre Verteidigungs-Kommunikations- und Interoperabilitätsanforderungen anwendbar ist.